Passwort Manager Vaultwarden auf deinem Synology NAS

Vaultwarden ist ein Passwortmanager, das auf einem Synology NAS mit Docker installiert werden kann, um eigene Passwörter sicher zu verwalten.

Inhaltsverzeichnis

- Warum ein selbst-gehosteter Passwortmanager sinnvoll ist

- Voraussetzungen für die Installation

- Installation des Passwort Managers Vaultwarden mit Docker

- Einrichtung des Reverse-Proxy

- Ersteinrichtung und Benutzerverwaltung

- Integration mit Browsern und mobilen Geräten

- Daten importieren und verwalten

- Vaultwarden aktualisieren und warten

- Vorteile gegenüber Cloud-basierten Alternativen wie Synology C2 Password

- Fazit und Empfehlung

- Weitere Ressourcen

In einer digitalen Welt, in der wir täglich zahlreiche Anmeldedaten nutzen, ist eine sichere Passwortverwaltung nicht mehr wegzudenken. Heute zeige ich dir Schritt für Schritt, wie ich diesen sicheren Passwort-Manager eingerichtet habe und wie du deine Passwörter damit zuverlässig verwalten, synchronisieren und sichern kannst.

Warum ein selbst-gehosteter Passwortmanager sinnvoll ist

Cloud-basierte Passwort-Manager wie 1Password oder Synology C2 Password bieten zwar komfortable Dienste, doch bei einer selbst-gehosteten Lösung behalte ich die volle Kontrolle über meine Daten. Vaultwarden, ein quelloffenes Bitwarden-Derivat, ermöglicht mir genau das: alle meine Passwörter werden verschlüsselt und ausschließlich auf meiner eigenen Hardware gespeichert.

Was mich besonders an Vaultwarden überzeugt, ist die Benutzerfreundlichkeit kombiniert mit umfangreichem Funktionsumfang. Ich kann sichere Passwörter generieren, diese in einem verschlüsselten Tresor speichern und über verschiedene Geräte und Browser wie Chrome, Firefox und Edge synchronisieren – ganz ohne Abhängigkeit von externen Cloud-Diensten.

Voraussetzungen für die Installation

Für mein Setup verwende ich ein Synology NAS, konkret ein DS220+(Amazon Affiliate-Link) Synology NAS, das mit 10 GB RAM(Amazon Affiliate-Link) ausgestattet ist. Vaultwarden stellt erfreulicherweise nur minimale Anforderungen an die Hardware. Ich benötige lediglich:

| Systemanforderung | Minimum |

|---|---|

| CPU | 0.2 Kerne |

| RAM | 128 MB |

| Speicherplatz | 200 MB |

Die Anleitung lässt sich auch analog auf andere Docker-kompatible Geräte anwenden.

Ein Reverse-Proxy-Manager im Netzwerk ist nötig, unabhängig davon, ob er sich auf einem anderen Gerät oder direkt auf dem Synology NAS gehostet wird. Ebenso ist dementsprechend eine Domain sinnvoll.

Installation des Passwort Managers Vaultwarden mit Docker

Docker sollte auf dem NAS installiert sein. Zur Einrichtung einer Synology DiskStation habe ichhier mehr geschrieben. Portainer ist zwar optional, aber ein nützliches Tool für die Verwaltung von Containern. Ich werde mich in dieser Anleitung auf die Verwendung von Portainer konzentrieren.

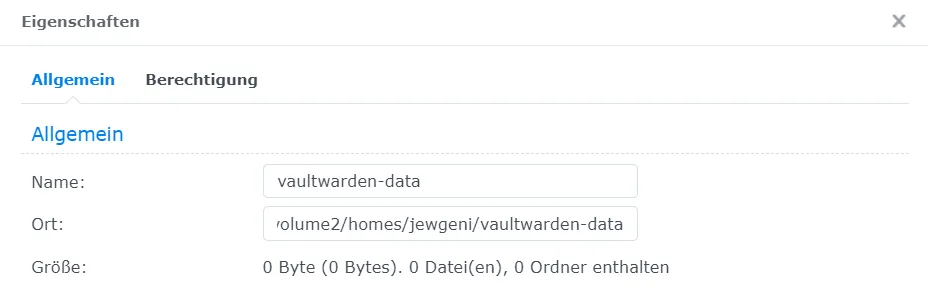

Als nächstes erstelle ich einen eigenen Ordner für die persistenten Daten meines Passwort-Managers. Ich navigiere dazu im File Manager zu meinem bevorzugten Speicherort und erstelle dort einen neuen Ordner namens vaultwarden-data. Ich notiere mir den vollständigen Pfad, da ich ihn später in der Konfigurationsdatei benötigen werde.

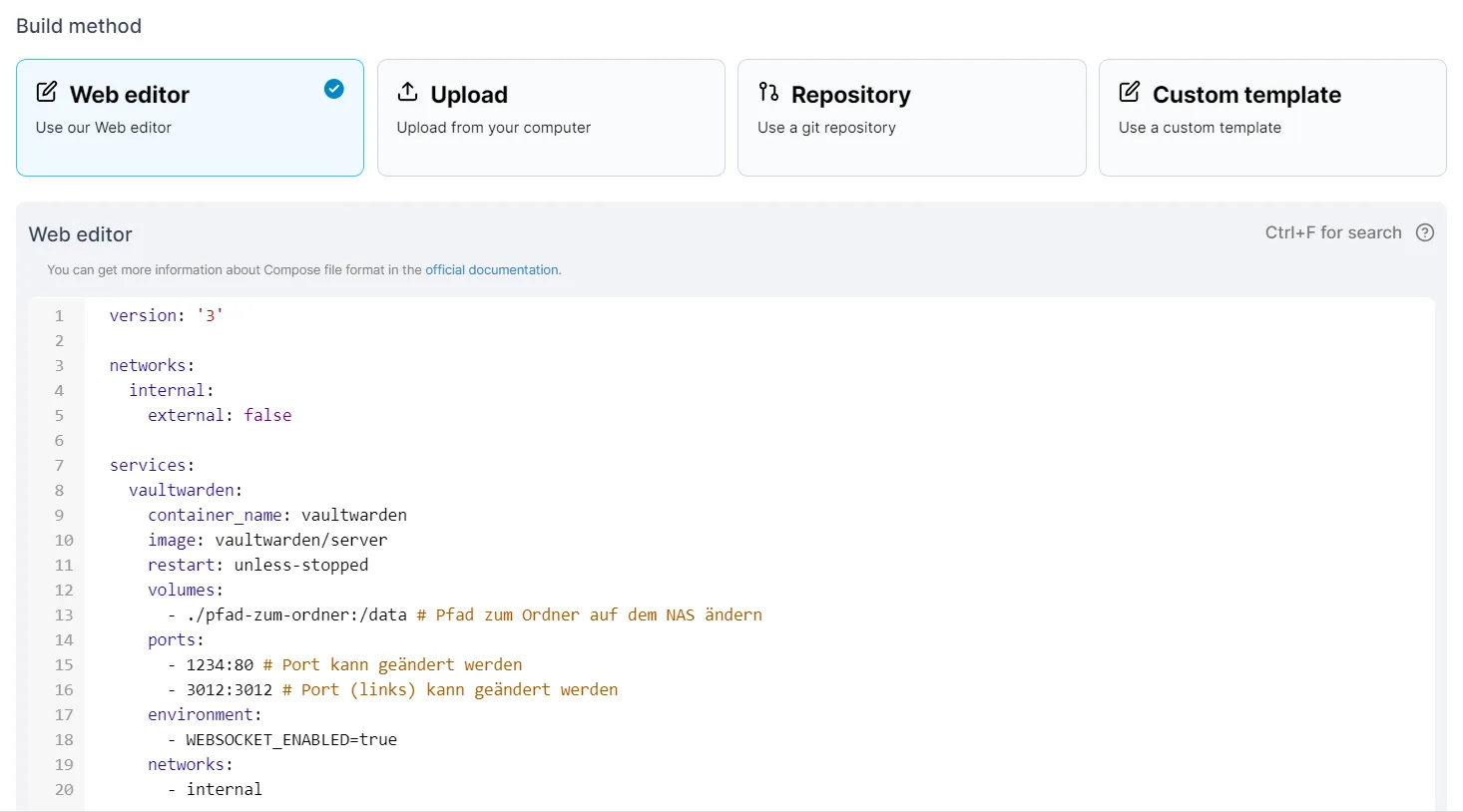

Jetzt werde ich Vaultwarden mithilfe von Docker-Compose installieren. Da ich Portainer verwende, erstelle ich einen neuen Stack. Hier gebe ich folgenden Code ein:

networks:

internal:

external: false

services:

vaultwarden:

container_name: vaultwarden

image: vaultwarden/server

restart: unless-stopped

volumes:

- /pfad-zum-ordner:/data # Pfad zum Ordner auf dem NAS ändern z.B. /volume1/docker/vaultwarden-data:/data

ports:

- 1234:80 # Port auf der linken Seite kann nach Bedarf geändert werden. Der Port auf der rechten Seite muss 80 sein.

- 3012:3012 # Port auf der linken Seite kann nach Bedarf geändert werden.

environment:

- WEBSOCKET_ENABLED=true # Aktiviert die Echtzeitsynchronisation

- ADMIN_TOKEN=einsicherespasswort # Token für Admin-Login

networks:

- internal

Dabei passe ich natürlich den Pfad an den tatsächlichen Speicherort auf meinem NAS an. Der Port 1234 ist frei wählbar, sollte aber nicht von anderen Diensten belegt sein. Für das Admin-Token wähle ich ein sicheres Passwort, das ich mir gut merken kann.

Wenn du einen Proxy-Manager auf der DiskStation verwendest, integriere das Netzwerk des Proxy-Managers und lass die Port-Konfigurationen weg.

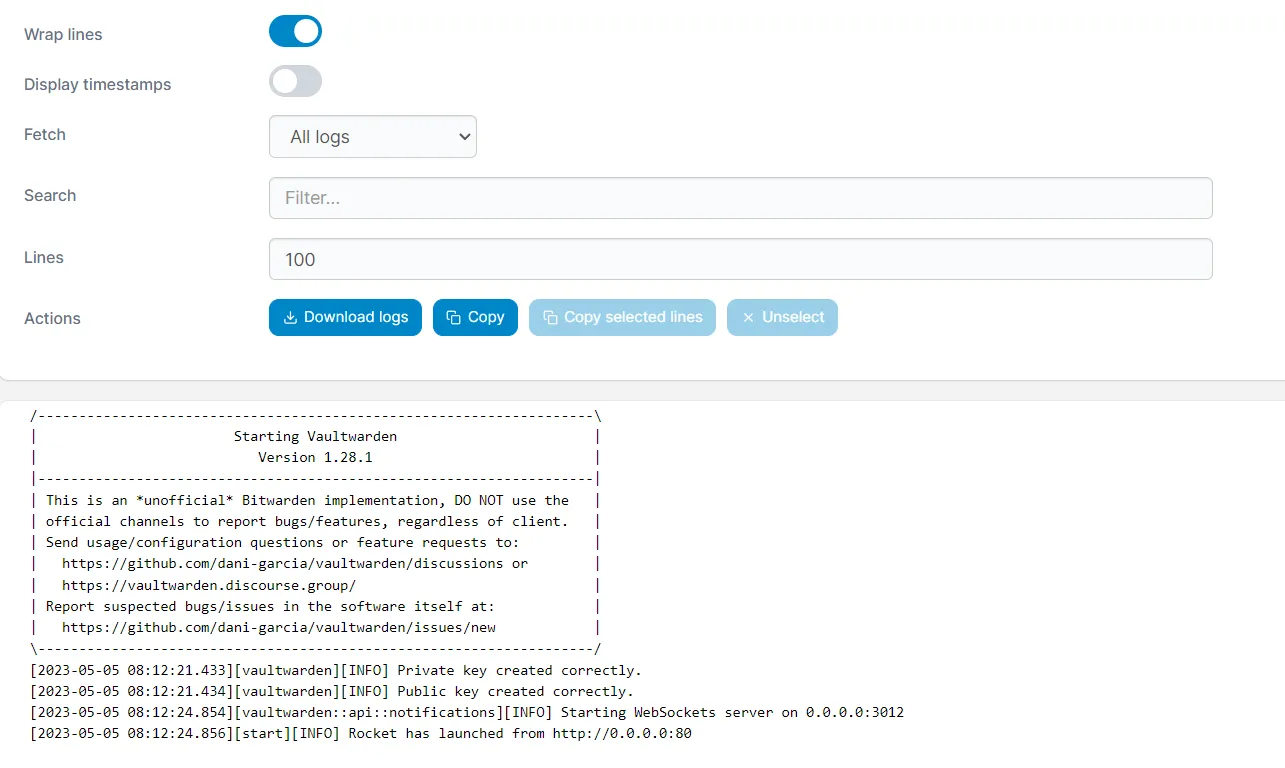

Nach dem Erstellen des Stacks überprüfe ich die Logs, um zu sehen, ob der Server erfolgreich gestartet ist. Wenn dort die Meldung erscheint, dass der Server betriebsbereit ist, kann ich mit der Konfiguration fortfahren.

Einrichtung des Reverse-Proxy

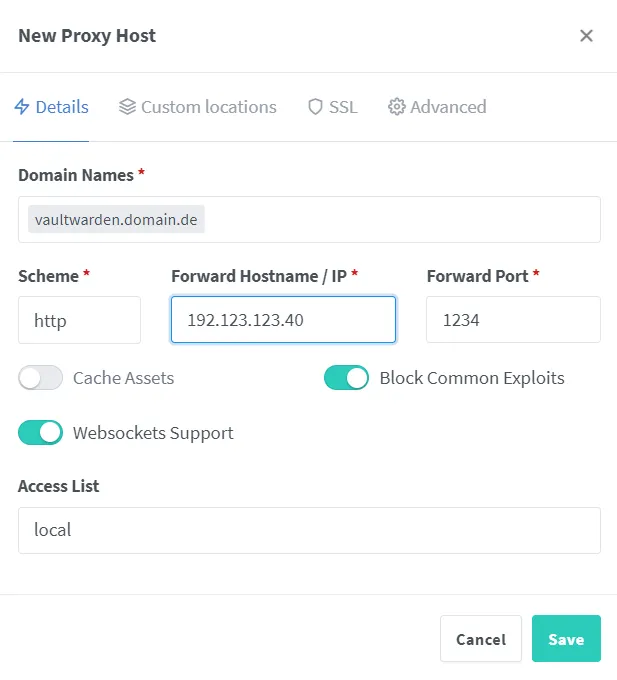

Damit ich auf meinen Passwortmanager auch von außerhalb meines Heimnetzwerks zugreifen kann, richte ich nun einen Reverse-Proxy ein. Das Einrichten eines Proxy-Hosts variiert je nach verwendetem Reverse-Proxy.

So könnte es mit Caddy aussehen:

# Hier die Domain eintragen

vaultwarden.domain.de {

encode gzip

# Hier den Port aus der docker-compose.yml eintragen mitsamt der IP des NAS

reverse_proxy /notifications/hub/negotiate 192.123.123.40:1234

# Hier den Port aus der docker-compose.yml für den Web Socket eintragen

reverse_proxy /notifications/hub 192.123.123.40:3012

# Wieder auf den ersten Port umleiten

reverse_proxy 192.123.123.40:1234

}Für Nginx Proxy Manager:

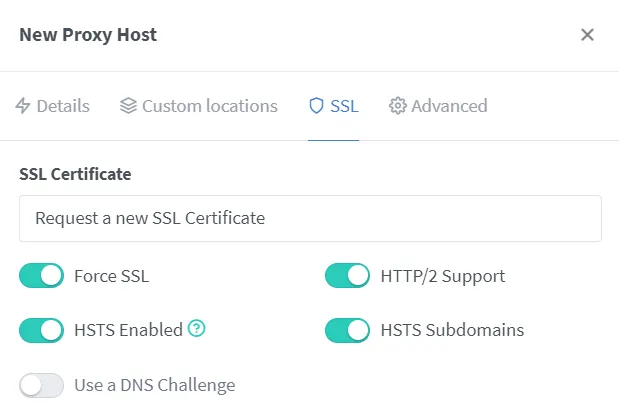

Ich benötige ein Let’s Encrypt Zertifikat, um Vaultwarden über HTTPS erreichbar zu machen.

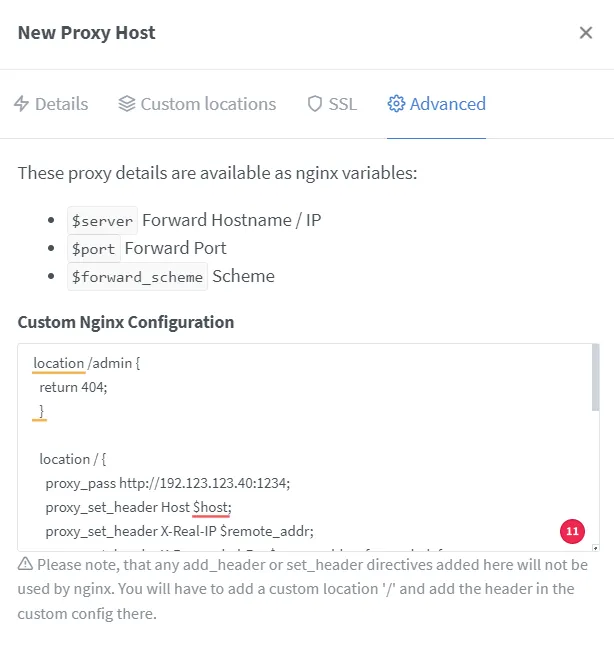

Die erweiterten Einstellungen müssen noch angepasst werden.

# location /admin {

# return 404;

# }

location / {

proxy_pass http://192.123.123.40:1234;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

location /notifications/hub {

proxy_pass http://192.123.123.40:3012;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

}

location /notifications/hub/negotiate {

proxy_pass http://192.123.123.40:1234;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}Natürlich ersetze ich die IP-Adresse und den Port durch die tatsächlichen Werte meines Setups. Diese Konfiguration ist wichtig, damit die Echtzeitsynchronisierung zwischen verschiedenen Geräten reibungslos funktioniert

Ersteinrichtung und Benutzerverwaltung

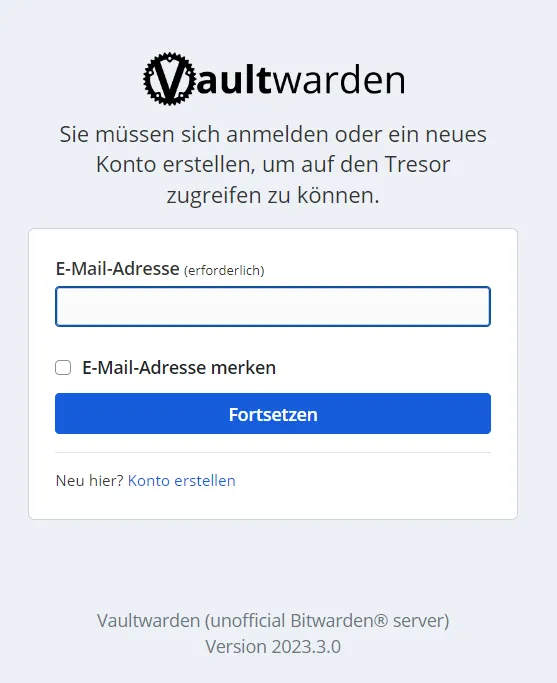

Jetzt kann ich meinen neuen Passwort-Manager zum ersten Mal aufrufen. Ich öffne einen Browser und navigiere zu meiner Domain. Hier erstelle ich zunächst ein neues Benutzerkonto, das als Hauptkonto für die Verwaltung meiner Passwörter dienen wird.

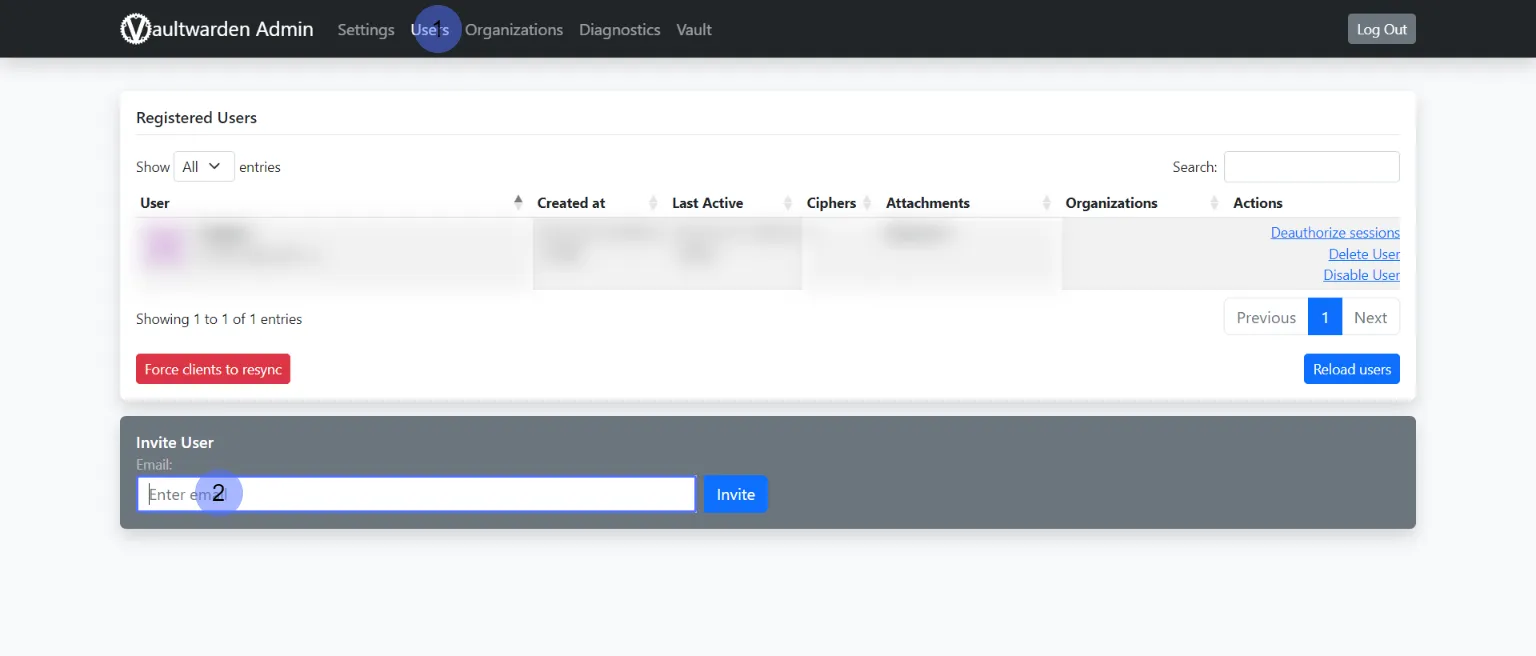

Anschließend möchte ich den Administrationsbereich konfigurieren. Dazu rufe ich die URL mit dem Zusatz /admin auf und melde mich mit dem Admin-Token an, das ich in der Docker-Compose-Datei festgelegt habe. Hier sehe ich verschiedene Einstellungsmöglichkeiten:

Unter “General Settings” passe ich die Domain an und deaktiviere die Registrierung neuer Benutzer, da ich der einzige Nutzer sein möchte. Falls ich später weitere Familienmitglieder hinzufügen möchte, kann ich die Registrierung kurzzeitig wieder aktivieren oder Einladungen über den Admin-Bereich im Menüpunkt “Users” versenden.

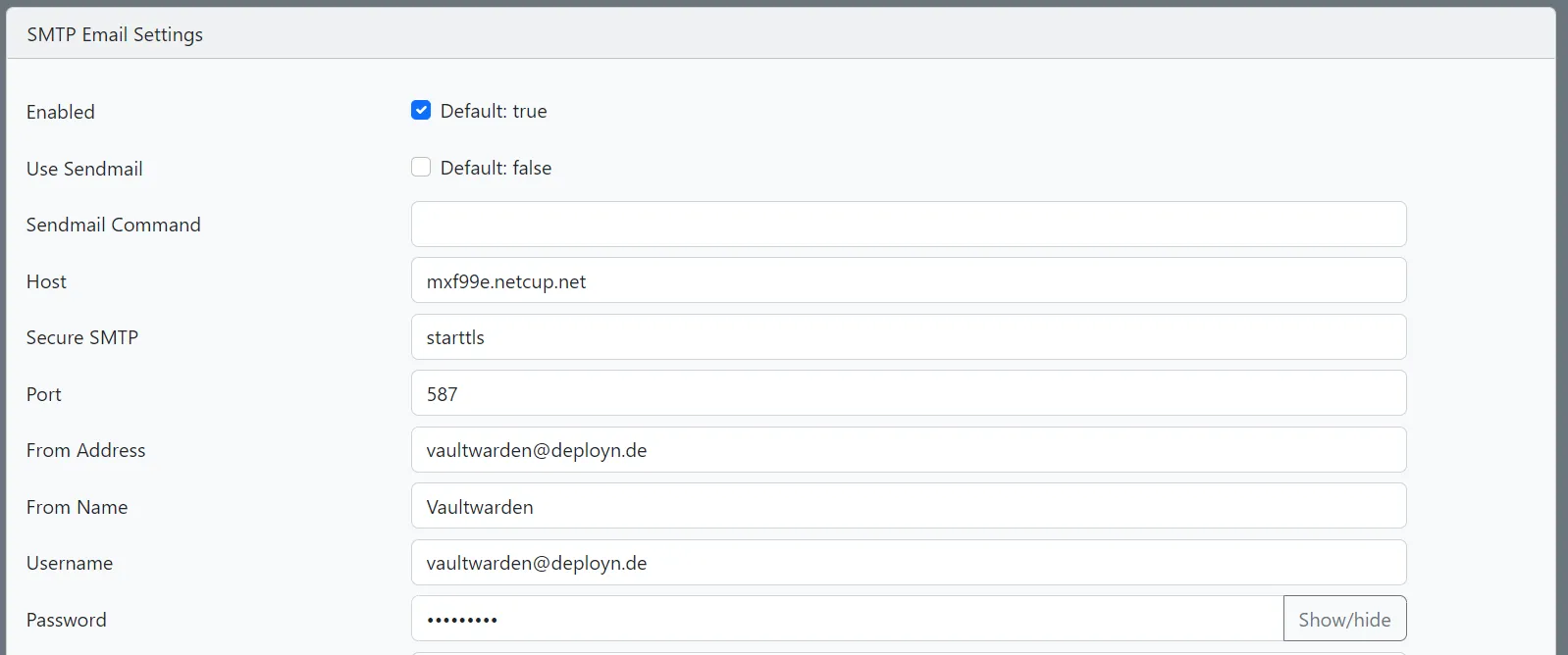

Als nächstes richte ich die E-Mail-Einstellungen ein. Unter “SMTP Email Settings” gebe ich die Daten meines E-Mail-Providers ein, damit Vaultwarden Benachrichtigungen versenden kann, etwa bei Einladungen oder Passwortänderungen. Das heißt, ich trage hier Server, Port, Benutzername und Passwort meines E-Mail-Kontos ein.

Admin Bereich deaktivieren

Optional lässt sich der Admin Bereich auch deaktivieren, indem ich in den Einstellungen meines Proxy Managers die # entferne und so den Inhalt auskommentiere.

location /admin {

return 404;

}

[...]Integration mit Browsern und mobilen Geräten

Der große Vorteil eines Passwortmanagers wie Vaultwarden ist die nahtlose Integration mit Browsern und mobilen Geräten. Um meine Passwörter automatisch in Chrome, Firefox oder Edge zu nutzen, installiere ich die Bitwarden-Erweiterung aus dem jeweiligen Browser-Store (Beispiel für Chrome). Da Vaultwarden mit den offiziellen Bitwarden-Clients kompatibel ist, kann ich diese problemlos verwenden.

Bei der ersten Anmeldung in der Browser-Erweiterung muss ich allerdings die URL meines selbst-gehosteten Servers angeben. Anstelle der Standard-Bitwarden-URL trage ich meine eigene Domain ein (z.B. https://vaultwarden.meinedomain.de). Danach melde ich mich mit meinen Anmeldedaten an, und schon kann ich meine Passwörter im Browser verwenden.

Auf meinen mobilen Geräten mit Android und iOS funktioniert die Einrichtung ähnlich. Ich lade die offizielle Bitwarden-App aus dem App Store oder Google Play herunter, gehe in die Einstellungen und ändere die Server-URL auf meine eigene Domain. Nach der Anmeldung habe ich auch unterwegs Zugriff auf all meine sicheren Passwörter.

Daten importieren und verwalten

Da ich zuvor bereits einen anderen Passwortmanager verwendet habe, möchte ich meine bestehenden Passwörter importieren. Vaultwarden unterstützt den Import aus verschiedenen Quellen wie 1Password, LastPass und anderen. Ich exportiere meine Daten aus dem alten Passwortmanager als CSV-Datei und importiere sie dann über die Weboberfläche von Vaultwarden.

Hierzu navigiere ich im Webinterface zu “Werkzeuge” > “Importieren” und wähle das entsprechende Format aus. Nach dem Import überprüfe ich, ob alle meine Anmeldedaten korrekt übernommen wurden. Das heißt, ich kontrolliere stichprobenartig einige Einträge und stelle sicher, dass Benutzernamen, Passwörter und URLs korrekt sind.

Vaultwarden aktualisieren und warten

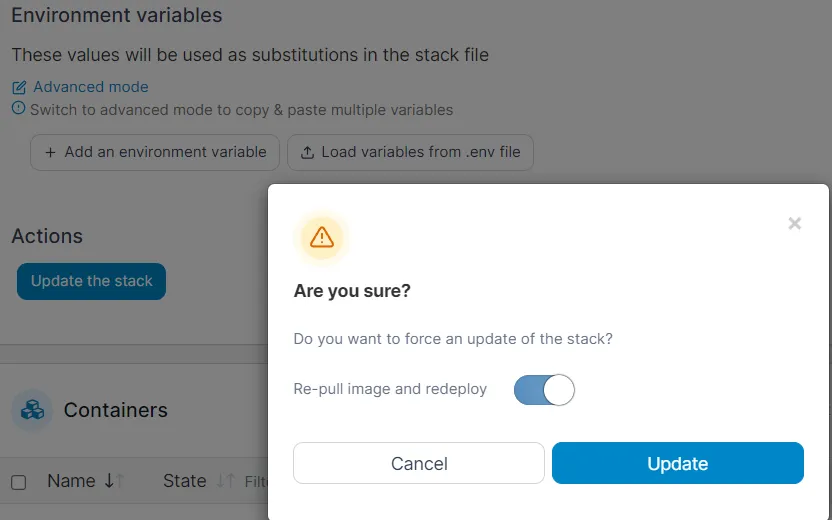

Die Wartung von Vaultwarden ist erfreulich unkompliziert. Um Updates einzuspielen, nutze ich einfach Portainer. Ich gehe zum Stack-Editor, drücke auf “Update the stack” und aktiviere die Option, das Image neu zu laden. So wird die neueste Version von Vaultwarden heruntergeladen und installiert, ohne dass ich manuell eingreifen muss.

Es ist wichtig, regelmäßig nach Updates zu schauen, da diese oft Sicherheitsverbesserungen enthalten. Ich habe mir in Github Benachrichtigungen für neue Releases eingestellt, jedoch lässt sich das auch manuell prüfen.

Vorteile gegenüber Cloud-basierten Alternativen wie Synology C2 Password

Im Vergleich zu kommerziellen Lösungen wie Synology C2 Password oder 1Password bietet mein selbst-gehosteter Passwortmanager einige entscheidende Vorteile:

- Volle Kontrolle über meine Daten: Alle Passwörter bleiben auf meiner eigenen Hardware.

- Keine Abokosten: Im Gegensatz zu kostenpflichtigen Diensten fallen keine monatlichen Gebühren an.

- Unbegrenzte Nutzerkonten: Ich kann Familienmitglieder ohne zusätzliche Kosten einladen.

- Anpassbarkeit: Ich kann die Umgebung nach meinen Bedürfnissen konfigurieren.

Natürlich erfordert die Selbstverwaltung etwas mehr technisches Know-how und Wartungsaufwand als eine Cloud-Lösung. Für mich überwiegen jedoch die Vorteile der Kontrolle und Flexibilität.

Fazit und Empfehlung

Der Passwortmanager läuft stabil, synchronisiert zuverlässig zwischen all meinen Geräten und bietet alle Funktionen, die ich benötige.

Für wen eignet sich diese Lösung? Wenn du bereits ein Synology NAS besitzt, technisch versiert bist und Wert auf Datenkontrolle legst, ist Vaultwarden eine ausgezeichnete Wahl. Die minimalen Systemanforderungen bedeuten, dass selbst ältere NAS-Modelle ausreichen sollten.

Falls du keine eigene Hardware betreiben möchtest oder eine einfachere Lösung bevorzugst, sind Dienste wie Synology C2 Password, 1Password oder die Cloud-Version von Bitwarden möglicherweise besser geeignet. Sie bieten ähnliche Funktionen ohne den Installations- und Wartungsaufwand.

Das Wichtigste ist jedoch, überhaupt einen Passwortmanager zu nutzen. Die Zeiten von wiederverwendeten oder schwachen Passwörtern sollten definitiv der Vergangenheit angehören. Mit einem Passwortmanager kannst du für jeden Dienst ein sicheres, einzigartiges Passwort verwenden und behältst trotzdem den Überblick.

Weitere Ressourcen

FAQs

Wie erstelle ich ein sicheres Passwort mit Vaultwarden?

Mit dem integrierten Passwortgenerator von Vaultwarden ist das Erstellen sicherer Passwörter ein Kinderspiel. Ich klicke einfach auf das Generator-Symbol in der Benutzeroberfläche und kann dort die Länge (ich empfehle mindestens 16 Zeichen), die Verwendung von Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen festlegen. Was ich besonders praktisch finde: Ich kann zwischen normalen Passwörtern und Passphrasen wählen – letztere sind oft leichter zu merken und dennoch sehr sicher. Der Generator erstellt automatisch ein zufälliges Passwort, das ich direkt für einen neuen Eintrag verwenden oder in die Zwischenablage kopieren kann.

Wie sicher ist Vaultwarden im Vergleich zu Cloud-Lösungen?

Die Sicherheit von Vaultwarden basiert auf mehreren Ebenen. Zunächst verwendet Vaultwarden eine Ende-zu-Ende-Verschlüsselung mit AES-256. Alle sensiblen Daten werden bereits auf dem Gerät verschlüsselt, bevor sie überhaupt an den Server gesendet werden. Der Schlüssel zur Entschlüsselung wird aus deinem Master-Passwort abgeleitet und niemals gespeichert. Die Daten verlassen niemals deine Kontrolle. Bei Cloud-Lösungen vertraust du einem Drittanbieter, dass er deine Daten schützt. Mit Vaultwarden auf deinem NAS bist du selbst verantwortlich – was ein Vorteil ist, wenn du dein Netzwerk gut absicherst. Natürlich bedeutet das auch mehr Verantwortung: Stelle sicher, dass dein NAS regelmäßig aktualisiert wird und dein Netzwerk geschützt ist.

Welcher Passwort-Manager ist besser: Selbst-gehostet oder Cloud-Dienst?

Diese Frage lässt sich nicht pauschal beantworten, da die beste Lösung von deinen individuellen Bedürfnissen abhängt. Ein selbst-gehosteter Passwort-Manager wie Vaultwarden bietet maximale Kontrolle über deine Daten und keine wiederkehrenden Kosten. Andererseits erfordern Cloud-Dienste wie 1Password oder das native Synology C2 Password weniger technisches Wissen und Wartungsaufwand. Sie kümmern sich um Backups, Updates und Serverinfrastruktur. Was ich aus Erfahrung sagen kann: Wenn du bereits ein NAS besitzt und keine Scheu vor etwas Konfigurationsarbeit hast, ist die selbst-gehostete Lösung äußerst befriedigend. Für weniger technisch versierte Nutzer oder solche ohne eigene Hardware sind die Cloud-Dienste die praktischere Wahl.

Wie halte ich meine Passwörter sicher, auch außerhalb des Passwortmanagers?

Trotz der Verwendung eines Passwortmanagers gibt es einige grundlegende Sicherheitspraktiken, die befolgt werden sollten. Erstens sollte eine Zwei-Faktor-Authentifizierung (2FA) für alle wichtigen Dienste verwendet werden. Zweitens sollten alle Geräte und Software regelmäßig aktualisiert werden. Drittens sollte darauf geachtet werden, dass das Master-Passwort wirklich stark ist – beispielsweise durch die Verwendung einer langen Passphrase, die man sich gut merken kann, aber für andere unmöglich zu erraten ist. Was ich außerdem empfehle: Erstelle regelmäßige Backups deiner Vaultwarden-Datenbank und speichere sie an einem sicheren Ort. Empfehlenswert ist auch ein regelmäßiger Export der Daten (etwa vierteljährlich) und ein verschlüsseles Sichern dieser Datei mit einem separaten Passwort auf einem externen Laufwerk.

Wie unterscheidet sich Synology C2 Passwort von meinem selbst-gehosteten Vaultwarden?

Synology C2 Password ist ein Cloud-basierter Passwortmanager von Synology, während Vaultwarden eine selbst-gehostete Lösung ist. Der hauptsächliche Unterschied liegt in der Datenkontrolle und den Kosten. Bei C2 Password werden meine Daten auf Synology-Servern gespeichert, wenn auch stark verschlüsselt. Der Dienst bietet einen kostenlosen Plan für 1 Benutzerkonto, für umfangreichere Nutzung mit mehreren Personen fallen Abonnementgebühren an. Vaultwarden hingegen läuft komplett auf meiner eigenen Hardware, was bedeutet, dass ich volle Kontrolle über meine Daten habe und keine laufenden Kosten anfallen, abgesehen vom Stromverbrauch meines NAS. Was die Funktionalität betrifft, bieten beide Lösungen ähnliche Grundfunktionen wie Passwortgenerierung, sichere Speicherung und Cross-Device-Synchronisation. C2 Password ist möglicherweise etwas benutzerfreundlicher einzurichten, während Vaultwarden mehr Anpassungsoptionen bietet.

Wie integriere ich Vaultwarden in Chrome für eine automatische Passworteingabe?

Die Integration von Vaultwarden in Chrome ist überraschend einfach. Ich installiere zunächst die offizielle Bitwarden-Erweiterung aus dem Chrome Web Store. Nach der Installation klicke ich auf das Bitwarden-Symbol in der Browser-Leiste und wähle 'Einstellungen'. Dort gehe ich auf 'Verbindung' und ändere die Server-URL auf die URL meines selbst-gehosteten Vaultwarden-Servers. Anschließend melde ich mich mit meinen Vaultwarden-Zugangsdaten an. Was ich besonders praktisch finde: Nach der Einrichtung erkennt die Erweiterung automatisch Login-Seiten und bietet an, meine gespeicherten Anmeldedaten einzufügen. Wenn ich eine neue Website besuche und mich dort anmelde, fragt Chrome, ob ich die neuen Zugangsdaten in Vaultwarden speichern möchte. So wächst meine Passwortsammlung organisch mit meiner Internetnutzung.

Wie funktioniert die automatische Passworteingabe in Vaultwarden?

Die automatische Passworteingabe ist eines der praktischsten Features von Vaultwarden. Nachdem ich die Bitwarden-Erweiterung in meinem Browser installiert und mit meinem selbst-gehosteten Server verbunden habe, erkennt sie automatisch Login-Formulare auf Webseiten. Wenn ich eine Seite besuche, für die ich Anmeldedaten gespeichert habe, erscheint ein kleines Bitwarden-Symbol im Eingabefeld. Mit einem Klick darauf kann ich meine Zugangsdaten auswählen und automatisch einfügen lassen. Was ich besonders nützlich finde: Wenn ich mehrere Konten für dieselbe Website habe, zeigt mir die Erweiterung eine Liste aller verfügbaren Anmeldedaten. In den Einstellungen der Erweiterung kann ich außerdem festlegen, ob die Anmeldung nach dem Ausfüllen der Felder automatisch erfolgen soll oder ob ich lieber manuell auf 'Anmelden' klicke. Diese Automatisierung spart mir täglich Zeit und erhöht gleichzeitig meine Sicherheit, da ich komplexe, eindeutige Passwörter für jede Website verwenden kann, ohne sie mir merken zu müssen.

Kann ich meine Passwörter von 1Password zu Vaultwarden migrieren?

Ja, die Migration von 1Password zu Vaultwarden ist gut unterstützt und relativ unkompliziert. Zunächst exportiert man die Daten aus 1Password als CSV-Datei (oder `.1pux`, `1.pif`). Dazu in 1Password zum Tresor gehen und 'Datei' > 'Exportiert' auswählen. Hier kann man das CSV-Format auswählen. Dann in derVaultwarden-Weboberfläche unter 'Werkzeuge' > 'Importieren' die '1Password (csv)' auswählen. Nach dem Import sollte man stichprobenartig einige der wichtigsten Einträge überprüfen, um sicherzustellen, dass alle Daten korrekt übertragen wurden. Vaultwarden importiert nicht nur Passwörter, sondern auch andere Daten wie Kreditkarteninformationen, sichere Notizen und persönliche Informationen. Dateianhänge müssen manuell übertragen werden. Der gesamte Prozess dauert je nach Menge der Passwörter nur wenige Minuten.

Wie nutze ich Vaultwarden auf meinem Android-Smartphone?

Die Nutzung von Vaultwarden auf meinem Android-Gerät ist dank der offiziellen Bitwarden-App aus dem Google Play Store sehr komfortabel. Nach der Installation öffne ich die App und tippe auf 'Einstellungen' > 'Umgebung' > 'Selbstgehostete Umgebung'. Hier gebe ich die URL meines Vaultwarden-Servers ein und speichere die Einstellung. Anschließend kann ich mich mit meinen normalen Zugangsdaten anmelden. Die Android-App integriert sich nahtlos in das Betriebssystem und bietet den Auto-Fill-Dienst für Apps und Websites an. Dazu aktiviere ich in den Android-Einstellungen unter 'System' > 'Sprachen & Eingabe' > 'Autofill-Dienst' die Bitwarden-App. Ab diesem Moment erscheint bei Login-Formularen in anderen Apps eine Autofill-Option, die mir erlaubt, meine gespeicherten Passwörter direkt einzufügen. Für zusätzliche Sicherheit kann ich die Entsperrung der App mit meinem Fingerabdruck oder einer PIN einrichten.

Was ist der Unterschied zwischen Bitwarden und Vaultwarden?

Bitwarden ist ein Open-Source-Passwortmanager, während Vaultwarden eine inoffizielle, quelloffene Implementierung des Bitwarden-Servers ist. Der Hauptunterschied liegt in den Ressourcenanforderungen und der Zielgruppe. Bitwarden-Server wurde für Unternehmensumgebungen entwickelt und benötigt entsprechend mehr Ressourcen. Vaultwarden hingegen ist eine leichtgewichtige Alternative, die speziell für die Selbstinstallation auf kleineren Systemen wie einem Synology NAS oder einem Raspberry Pi optimiert wurde. In der Praxis bedeutet das: Vaultwarden läuft problemlos auf meinem NAS mit minimalen Ressourcen (weniger als 200 MB RAM und einer geringen CPU-Last), während der offizielle Bitwarden-Server deutlich mehr benötigen würde. Was die Funktionalität betrifft, bietet Vaultwarden nahezu alle Features des Bitwarden-Servers und ist vollständig kompatibel mit allen offiziellen Bitwarden-Clients. Einige Enterprise-Funktionen fehlen in Vaultwarden, die man als Privatanwender vermutlich ohnehin nicht benötigt.

Wie richte ich Vaultwarden auf meinem iOS-Gerät ein?

Die Einrichtung von Vaultwarden auf meinem iPhone folgt einem ähnlichen Prozess wie auf Android. Ich lade zunächst die offizielle Bitwarden-App aus dem App Store herunter. Nach dem Start der App tippe ich auf 'Einstellungen' in der unteren Menüleiste, wähle dann 'Verbindung' und aktiviere 'Selbstgehostete Umgebung'. Hier gebe ich die URL meines Vaultwarden-Servers ein und speichere die Änderung. Dann melde ich mich mit meinen üblichen Zugangsdaten an. Besonders praktisch in iOS ist die Integration mit dem Passwortmanager des Systems: Ich gehe zu 'Einstellungen' > 'Passwörter' > 'Passwort-Optionen' und aktiviere Bitwarden als Passwortmanager. Dadurch kann ich meine Vaultwarden-Passwörter direkt über die iOS-Tastatur in Apps und auf Websites einfügen. Für zusätzlichen Komfort aktiviere ich in der Bitwarden-App unter 'Einstellungen' > 'Sicherheit' die Option 'Face ID/Touch ID', sodass ich die App mit meiner Gesichtserkennung oder meinem Fingerabdruck entsperren kann, anstatt jedes Mal mein Master-Passwort eingeben zu müssen.

Wie synchronisieren sich meine Passwörter zwischen allen Geräten?

Die Synchronisierung zwischen verschiedenen Geräten ist einer der Hauptvorteile von Vaultwarden. Anders als bei manchen anderen Passwortmanagern muss ich nicht manuell synchronisieren – der Prozess läuft automatisch im Hintergrund. Sobald ich ein neues Passwort auf einem Gerät hinzufüge oder ändere, wird diese Änderung an meinen Vaultwarden-Server gesendet und steht kurz darauf auf allen anderen Geräten zur Verfügung. Was ich besonders schätze: Vaultwarden unterstützt Websockets für die Echtzeit-Synchronisation. Das bedeutet, wenn ich beispielsweise am PC ein Passwort ändere, wird diese Änderung nahezu sofort auf mein Smartphone übertragen, ohne dass ich manuell aktualisieren muss. Die Synchronisierung funktioniert in beide Richtungen und auf allen Plattformen gleichermaßen zuverlässig – egal ob ich Windows, macOS, Linux, Android oder iOS verwende. Für die optimale Synchronisierung ist es wichtig, dass mein Vaultwarden-Server von allen Geräten erreichbar ist, was ich durch die Einrichtung des Reverse-Proxy sichergestellt habe.

Welche Best Practices werden für die Passwortverwaltung mit Vaultwarden empfohlen?

Erstens: Wähle ein wirklich starkes Master-Passwort, idealerweise eine Passphrase aus mehreren zufälligen Wörtern, die für dich leicht zu merken, aber für andere unmöglich zu erraten ist. Zweitens: Aktiviere die Zwei-Faktor-Authentifizierung für dein Vaultwarden-Konto, um eine zusätzliche Sicherheitsebene zu schaffen. Drittens: Nutze den integrierten Passwortgenerator, um für jeden Dienst ein einzigartiges, komplexes Passwort zu erstellen – grundsätzlich sollten Passwörter mit mindestens 20 Zeichen verwendet werden. Viertens: Organisiere deine Passwörter in sinnvollen Ordnern oder mit Tags, um den Überblick zu behalten. Fünftens: Erstelle regelmäßige Backups deiner Vaultwarden-Datenbank und speichere sie sicher. Sechstens: Führe regelmäßig einen Passwort-Gesundheitscheck durch, um schwache oder wiederverwendete Passwörter zu identifizieren und zu ersetzen. Und schließlich: Halte sowohl dein Vaultwarden als auch dein NAS-Betriebssystem mit Updates auf dem neuesten Stand, um von Sicherheitsverbesserungen zu profitieren.